RSS配信記事

fsckの実行によるファイルシステム修正について

[概 要]

※fsckを実行することによりファイルシステム上に不整合が無い場合でも、ファイルデーターの完全性は保証されません、かならずバックアップを前提とした運用を行ってください。

fsckではその後に呼び出されるe2fsckなどのプログラムへオプションを渡します。

そのため、実行オプションの詳細を確認する場合は、man e2fsckなどと実際のプログラムのオプションを確認してください。

ここでは、標準的なext3ファイルシステムの修復作業で使うと思われるオプションのみ紹介します。

-y 修正箇所が見つかった場合に実行者に確認せずに修正を行います。

このオプションを指定しないでfsckを実行した場合、修正箇所が見つかるたびに[y]キーで承認しなければならないため修正に時間と手間がかかります。通常はこのオプションの利用を推奨します。

-f ファイルシステムがクリーンな場合でも全てのチェックを行います。

障害発生時に修正する場合はこのオプションの利用を推奨します。

-p 起動時のfsck実行時にデフォルトで指定されているオプションで、手動で実行する場合は利用しません。起動時に手動(Manual)でfsckを実行するように指示の出た場合はこのオプションは利用しないでください。

-n チェックだけで全ての修正をしないまま終了します。事前に修正箇所の確認をする場合に利用しますが、見つかった箇所は修正以外に対応方法が無いため、通常はこのオプションは利用しません。

修正パーティションのデバイス名指定は、物理ディスク、論理ディスクなど、環境によって代わります。

ご利用の環境に合わせてデバイス名を指定します。

例えば/homeの修正を行いたい場合は最初にmountコマンドで対象パーティションのデバイス名を確認します。

mountコマンドの実行例

# mount

/dev/mapper/VolGroup01-LogVol00 on / type ext3 (rw)

proc on /proc type proc (rw)

sysfs on /sys type sysfs (rw)

devpts on /dev/pts type devpts (rw,gid=5,mode=620)

/dev/sdb1 on /boot type ext3 (rw)

tmpfs on /dev/shm type tmpfs (rw)

none on /proc/sys/fs/binfmt_misc type binfmt_misc (rw)

none on /proc/fs/vmblock/mountPoint type vmblock (rw)

/dev/mapper/VolGroup00-LogVol00 on /home type ext3 (rw)

この場合は/homeは[/dev/mapper/VolGroup00-LogVol00]がデバイス名となります。

■fsckの実行例

※fsckは修正対象のパーティションを必ずマウント解除して行ってください。

fsckプログラム自身や関連ライブラリが含まれる/(root)、/usrファイルシステムを修正する場合は、インストールCD-ROMからレスキューモードで起動し、必ずマウント解除(unmount)状態で実行してください。

以下の例では/homeパーティションのファイルシステムをチェックします。

1.unmountコマンドを使用し、/homeパーティションのマウントを解除します。

# umount /home

2.fsckコマンドに、以下のように[-y]オプションを付加して実行します。これでも修正できない場合はさらに[-f]オプションを追加して、3.を実行してください。

# fsck -y /dev/mapper/VolGroup00-LogVol00

3.fsckコマンドに、以下のように [-f]オプションおよび [-y]オプションを付加して実行します。

# fsck -fy /dev/mapper/VolGroup00-LogVol00

fsckの実行結果は以下のように表示されます。

fsck 1.39 (29-May-2006)

e2fsck 1.39 (29-May-2006)

Pass 1: Checking inodes, blocks, and sizes

Pass 2: Checking directory structure

Pass 3: Checking directory connectivity

Pass 4: Checking reference counts

Pass 5: Checking group summary information

/dev/mapper/VolGroup00-LogVol00: 200314/9125888 files (0.7% non-contiguous), 8705642/18235392 blocks

2008年 3月25日 新規作成

rsyncコマンドを使用してデータを同期する方法(基本編)

[概 要]

rsync コマンドを使用すると、ネットワーク経由で複数マシンのデータを同期させることができます。

rsync コマンドは、毎回ファイルを丸ごとコピーするのではなく、新旧ファイル間の差分をコピーしますので 初回以降は高速にデータの同期を取ることができます。

本ドキュメントでは rsync コマンドの基本的な使用方法と主なオプションについて説明します。

・Asianux Server 3 (x86版)

[前提条件]

本ドキュメントでは、以下の条件下で確認を行っています。

(sshを使用していますが、cron等によるrsyncの自動実行を考慮し、パスワードおよびパスフレーズ入力を省略した接続を前提としています。)

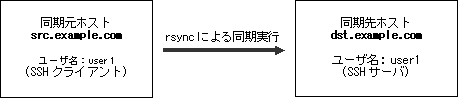

本ドキュメントの[基本的な使用方法]では、以下のような構成で実施した一例を提示しています。

rsyncコマンドの基本的な構文は以下のとおりです。

rsync [options] source destination

第1引数(source)には、同期したい(同期元)ファイルまたはディレクトリを指定します。

第2引数(destination)には、同期先のマシン名とファイルまたはディレクトリを指定します。

マシン名とファイルまたはディレクトリの間は「:」(コロン)で区切ります。

以下に、ログインしているマシン(src.example.com)と dst.example.comで同期を取る例を示します。(以下のコマンドはsrc.example.com側で実行します)

例1) 同期対象をファイル「/home/user1/.bashrc」 とする場合

$ rsync -auvz /home/user1/.bashrc dst.example.com:/home/user1/.bashrc

例2) 同期対象をディレクトリ「/home/user1/mydoc 」とする場合。

$ rsync -auvz /home/user1/mydoc/ dst.example.com:/home/user1/mydoc

ディレクトリの場合第1引数となる同期元のディレクトリ名の最後に 「/」をつけないと、1段階深い階層で同期されてしまうので注意が必要です。

-a 使用用途が高いオプション郡(-rlptgoD)をまとめて指定するオプションです。

再帰的かつ、シンボリックリンクやグループIDなどを保存して同期します。

-u 同期先のファイルが同期元より新しい場合は同期せずにスキップします。

-v 進行状況を詳細に表示します。

-z 転送の際にファイルを圧縮します。

DELL PowerEdge 2950 Ⅲ に ML4.0 SP2 をインストールする方法

[概 要]

本ドキュメントでは、DELL PowerEdge 2950 Ⅲ (PERC 6/i)にMIRACLE LINUX V4.0 SP2をインストールする方法をご紹介します。

なお、MIRACLE LINUX V4.0 SP2には、DELL PERC 6/i RAIDコントローラに対応したドライバが含まれていない為、ドライバディスクを使用してインストールを行います。

[注意事項]

本ドキュメントは、各ソフトウェア開発元の情報およびマニュアル等を元にした参考情報です。

本ドキュメントの内容は、予告なしに変更される場合があります。

本ドキュメントは、限られた評価環境における検証結果をもとに作成しており、全ての環境での動作を保証するものではありません。

本ドキュメントの内容に基づき、導入、設定、運用を行なったことにより損害が生じた場合でも、弊社はその損害についての責任を負いません。あくまでお客様のご判断にてご使用ください。

[確認環境]

DELL PowerEdge 2950 Ⅲ + PERC 6/i

MIRACLE LINUX V4.0 SP2 X86

MIRACLE LINUX V4.0 SP2 x86-64

[詳細手順]

1.MIRACLE LINUX V4.0 SP2 インストールCD-ROMを入手します

インストールCD-ROMは下記よりご入手頂けます。(製品のシリアル番号チェックが必要です。)

2.ドライバディスクを入手します

下記より対応のドライバディスクをダウンロードします。

(LSI Logic MegaRAID SASコントローラー対応ドライバ )

3.ディスクイメージからドライバディスクを作成します

例) Linux上で作成する場合

# dd if=ml40-i686-drv-megaraid_sas-20080304.img of=/dev/fd0 bs=1

※Windows上で作成する場合は下記をご参照下さい。

4.OSをインストールします

(1)サーバーにインストールCD-ROMをセットし起動します。

(2)CD-ROMから起動した後のプロンプトで下記オプションを入力しEnterします。

boot: linux dd

(3)インストーラが起動しドライバディスクの挿入が要求されましたら、上記で作成したドライバディスクを挿入し、ドライバを読み込ませます。

※以降のインストール手順は下記の資料をご参照下さい。

![]() MIRACLE LINUX V4.0 - Asianux Inside インストレーションガイド

MIRACLE LINUX V4.0 - Asianux Inside インストレーションガイド

5.kernel パッケージのアップデートを行う場合、下記バージョン以降のパッケージをご使用下さい。下記より古いバージョンでは、該当のデバイスにドライバが対応しておりません。

2.6.9- 42.11AX

※最新版のカーネルは下記より入手頂けます。

[更新履歴]

・2008年 3月 19日 新規作成

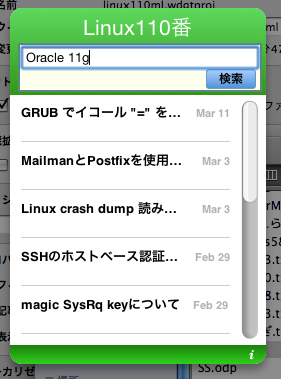

Linux 110番 ガジェット/ウィジェット配布ページ

|

|

||||

|

||||

|

|

||||

|

||||

IRC(Internet Relay Chat)サーバを構築するには

![]() 本ドキュメントの内容はサポートサービスの対象外です。

本ドキュメントの内容はサポートサービスの対象外です。

[概 要]

本ドキュメントでは、IRC (チャット)サーバを ircd-hybrid パッケージを使用して構築する方法について説明します。

[注意事項]

本ドキュメントは、各ソフトウェア開発元の情報およびマニュアル等を元にした参考情報です。

本ドキュメントの内容は、予告なしに変更される場合があります。

本ドキュメントは、限られた評価環境における検証結果をもとに作成しており、全ての環境での動作を保証するものではありません。

本ドキュメントの内容に基づき、導入、設定、運用を行なったことにより損害が生じた場合でも、弊社はその損害についての責任を負いません。

また、本ドキュメントの内容に関するサポートのお問い合わせはお受けしておりません。あくまでお客様のご判断にてご使用ください。

・Asianux Server 3 (x86版)

・MIRACLE LINUX V4.0 (x86 版)

■ ircd-hybridパッケージのインストールと設定

1.以下URLよりrpmを/tmpへダウンロードします。

RPMS:

Asianux Server 3 用

![]() ircd-hybrid-7.2.3-1.1AX.i386.rpm

ircd-hybrid-7.2.3-1.1AX.i386.rpm

![]() ircd-hybrid-7.2.3-1.1AX.x86_64.rpm

ircd-hybrid-7.2.3-1.1AX.x86_64.rpm

MIRACLE LINUX V4.0 用

![]() ircd-hybrid-7.2.3-1.1AX.i386.rpm

ircd-hybrid-7.2.3-1.1AX.i386.rpm

![]() ircd-hybrid-7.2.3-1.1AX.x86_64.rpm

ircd-hybrid-7.2.3-1.1AX.x86_64.rpm

SRPMS:

Asianux Server 3 用

![]() ircd-hybrid-7.2.3-1.1AX.src.rpm

ircd-hybrid-7.2.3-1.1AX.src.rpm

MIRACLE LINUX V4.0 用

![]() ircd-hybrid-7.2.3-1.1AX.src.rpm

ircd-hybrid-7.2.3-1.1AX.src.rpm

2.以下のコマンドを実行し、rpmをインストールします。

# rpm -ivh /tmp/ircd-hybrid-7.2.3-1.1AX.i386.rpm

# rpm -ivh /tmp/ircd-hybrid-7.2.3-1.1AX.x86_64.rpm

3.デフォルトで用意されている simple.conf を使って設定します。

# cd /etc/ircd/

# mv ircd.conf ircd.conf.bkup ←ircd.confファイルをバックアップします。

# cp -p /usr/share/doc/ircd-hybrid-7.2.3/simple.conf /etc/ircd/ircd.conf ←simple.confファイルをircd.confにコピーします。

# vi /etc/ircd/ircd.conf ←ircd.confファイルを編集します

serverinfo {

name = "irc.example.com" ← 任意のサーバ名を設定します

sid = "_CHANGE_ME_"; ←"001”に変更します(必須設定)

description = "Test IRC Server"; ← 任意のサーバの説明を設定します

hub = no;

};

administrator {

description = "Example, Inc Test IRC Server"; ← 任意の管理者の説明を設定します

name = "John Doe"; ← 任意の管理者名を設定します

email = "jdoe@example.com"; ← 任意の管理者のメールアドレスを設定します

};

ircd デーモンを起動します

# service ircd start

ircd を起動中: [ OK ]

設定ファイルにエラーがあっても、service コマンドでエラー検出しない場合があるので、

ircd デーモンが起動していないと思われる場合は、以下のログを確認します

# tail /var/log/ircd/ircd.log

[2008/3/11 20.37] Module m_quit.so [version: $Revision:465$] loaded at 0x1ad000

[2008/3/11 20.37] Module m_server.so [version: $Revision:33$] loaded at 0x1af000

[2008/3/11 20.37] Module m_sjoin.so [version: $Revision:632$] loaded at 0x1b3000

[2008/3/11 20.37] Module m_squit.so [version: $Revision:33$] loaded at 0xc10000

[2008/3/11 20.37] Server Ready ← 起動に成功

※OS起動時にサービスを自動で起動するように設定するには下記を行います。

# chkconfig ircd on

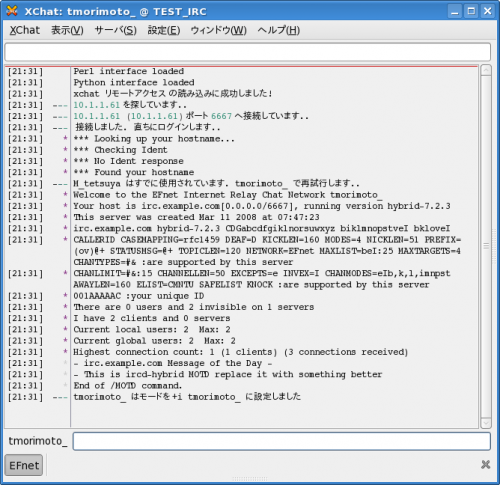

[IRC サーバの確認]

IRC クライアントを使って、接続できることを確認します。

この例では xchat を使って IRC サーバへ接続しています。(xchat の使用法については省略します)

Kxkbを使った多言語入力の方法(Asianux Server 3)

[概 要]

本ドキュメントでは、Asianux Server 3 で、Kxkb(KDEのキーボード設定ツール)を使った多言語入力の方法を説明します。

[注意事項]

本ドキュメントは、各ソフトウェア開発元の情報およびマニュアル等を元にした参考情報です。

本ドキュメントの内容は、予告なしに変更される場合があります。

本ドキュメントは、限られた評価環境における検証結果をもとに作成しており、全ての環境での動作を保証するものではありません。

本ドキュメントの内容に基づき、導入、設定、運用を行なったことにより損害が生じた場合でも、弊社はその損害についての責任を負いません。あくまでお客様のご判断にてご使用ください。

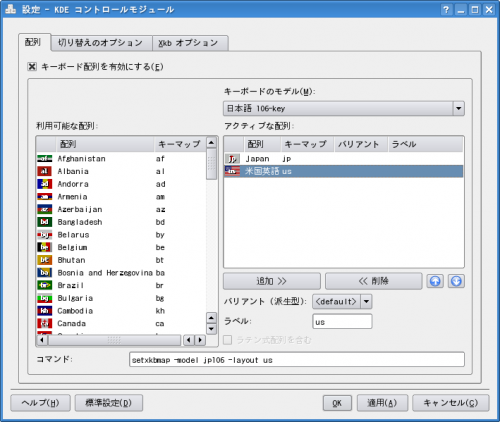

GUI画面左下にある [Start] ボタンをクリックし、メニューから「設定」→「システム設定」→「キーボード配列」を選択し、クリックします。

あるいはコントロールパネルを開き、「システム設定」をクリックし、「キーボード配列」のアイコンをダブルクリックします。

「キーボード配列を有効にする(E)」にチェックを入れ、「利用可能な配列」から使用したいキーボードを選択し、[追加 >>] ボタンをクリックしてキーボードを追加します。

「切替えのオプション」タブをクリックし、「国旗を表示(L)」にチェックをいれておきますと、システムトレイに現在使用しているキーボードの種類が国旗で表示されます。

![]()

設定が終わりましたら [OK] をクリックし、システムトレイの国旗をクリックするとキーボードを切替えることができます。

# vi memo.txt

ありがとう。 ←日本語

Thank you! ←英語

Danke schön! ←ドイツ語

Děkuju vám! ←チェコ語

GUIによるサーバ遠隔操作(XDMCP接続)

Linuxサーバを遠隔から操作するには、さまざまな方法がありますが、ここではGUIの利用が可能な、XDMCP(X Display Manager Control Protocol)により接続して遠隔操作する方法を説明します。

[注意事項1]

本ドキュメントは、各ソフトウェア開発元の情報およびマニュアル等を元にした参考情報です。

本ドキュメントの内容は、予告なしに変更される場合があります。

本ドキュメントは、限られた評価環境における検証結果をもとに作成しており、全ての環境での動作を保証するものではありません。

本ドキュメントの内容に基づき、導入、設定、運用を行なったことにより損害が生じた場合でも、弊社はその損害についての責任を負いません。あくまでお客様のご判断にてご使用ください。

[注意事項2]

・ Xmingの導入、設定につきましてはサポート対象外となります。

. 本記事で使用しているソフトウェアのセキュリティ等の詳細な設定につきましては、マニュアル等をご参照ください。

. 本ドキュメントに記載する方法では、通信経路を暗号化しません。また、Linuxサーバ側の一部のTCPポートを新たに開ける場合は、サーバのセキュリティレベルが若干低下します。イントラネット外など、安全な遠隔操作が必要な場合は、各種VPNソフトウェアによるトンネリングなどを併用するか、他の遠隔操作手段の利用をお奨めします。

・MIRACLE LINUX V2.1

・MIRACLE LINUX V3.0 (Asianux 1.0)

・MIRACLE LINUX V4.0 (Asianux 2.0)

・Asianux Server 3

※X86版、X86-64版共通。原則として、システムが最新の状態にアップデートされていることを前提とします。

・PC Xサーバソフトウェアをインストールした各種Windows等、XDMCP接続が可能なソフトウェアがインストールされたOS

・Xウィンドウシステム一式がインストールされたLinux等UNIXライクOS

上記条件のいずれかに合致すれば原則として利用可能ですが、本ドキュメントでは、以下の2種類のX端末からの方法について説明します。

・Asianux / MIRACLE LINUXから遠隔操作する

・WindowsにXmingをインストールし遠隔操作する

他については、本ドキュメントで説明するLinuxサーバ側の設定をした上で、XDMCP接続に関するOS付属のドキュメントを確認してください。

初期状態では、XDMCPによる遠隔からのログインができないように設定されているため、次の設定変更を行う必要があります。先に設定ファイルの変更を行い、最後にまとめて反映を行います。

XDMCPの接続制限の変更を指定し、ユーザーがログイン画面にアクセスできるようにします。

■MIRACLE LINUX V2.1の場合

/etc/X11/gdm/gdm.confファイルを編集し、xdmcpの接続を有効にします。

(変更前)

[xdmcp]

Enable=0

(変更後)

[xdmcp]

Enable=1

■MIRACLE LINUX V3.0 (Asianux 1.0) / MIRACLE LINUX V4.0 (Asianux 2.0) / Asianux Server 3 の場合

MIRACLE LINUX V3.0(Asianux 1.0)以降では、/usr/share/config/kdm/Xaccessを編集して、XDMCPによる接続制限の変更を細かく行えます。

Xaccessファイルは様々な指定方法がありますが、ここでは特定のX端末からの直接接続のみを許可する設定例を紹介します。Xaccessファイルに以下のように記述し、それ以外の行は全てコメント(#)にするか削除します。

例1) X端末 xterminal.example.com からのアクセスを許可する

xterminal.example.com

例2) ドメインexample.comに所属する全てのX端末からのアクセスを許可する

*.example.com

Xaccessファイルの編集後、/usr/share/config/kdm/kdmrcファイルを編集し、xdmcpの接続を有効にします。

(変更前)

[Xdmcp]

Enable=false

(変更後)

[Xdmcp]

Enable=true

※Asianuxのバージョンによっては、2つの文字列間にコメント行が挟まっていることがあります。

通常Xサーバソフトウェアには、表示用のフォントが、一通り取り揃えられています。

しかし、Xアプリケーションが、厳密にXホストにインストールされているものと同じフォントを使わなければならない場合や、フォントが崩れて操作に支障が出る場合は、Xホスト側のフォントの供給を受ける必要があります。

X端末にフォントを供給するよう指定するには、フォントサーバの設定ファイル/etc/X11/fs/configの"no-listen” 行にコメント(#) を付けて無効にします。

(変更前)

no-listen = tcp

(変更後)

# no-listen = tcp

以下の手順で、上記の設定変更を反映させます。

(1)ランレベル3でXを使用中の場合はXを終了させます。

(2)フォントサーバからフォントを供給する場合は、xfsサービスを再起動します。

# service xfs restart

(3)ランレベル3で使用していた場合は、ランレベル5に移行します。

# telinit 5

ランレベル5で使用していた場合は、XのプロセスをKill、または一旦ログアウトします。

# kill -HUP `pidof X`

※ランレベルの移行時には、異なるサービスが起動しないよう、あらかじめchkconfigコマンドなどで調整してください。

Asianux Server 3の場合、スプラッシュスクリーンの設定がされている場合(デフォルト)に、XDMCP接続時にメニューの表示がされない場合があります。以下の手順で、スプラッシュスクリーンを無効にします。

(1)[スタート]-[ルック&フィール]-[スプラッシュスクリーン]-[なし]を選択。

■Asianux / MIRACLE LINUXから接続する場合

Linuxから接続する場合は、Xnestの使用が便利です。Xnestは、既に動作中のXのスクリーンの1ウィンドウとして、更にXを起動することができます。

以下のようにXnestを起動させると、Xホストのログイン画面が表示されます。

(フォントサーバを使用しない場合は、-fp以降は不要です。)

$ Xnest :1.0 -geometry 1024x768 -query <接続先ホスト名> -fp tcp/<接続先ホスト名>:7100

※ディスプレイ番号(:1.0)は、複数のXを起動させるときは順次インクリメント(:2.0,:3.0...)させます。

Windows用には、豊富な種類のPC Xサーバソフトウェアがあり、好みのものを使用して接続することができます。ここでは、例としてオープンソースライセンスで配布されているXming (Windows XP以降に対応)を利用した方法を説明しますが、どのソフトウェアでも必須となる設定項目はほぼ同じです。

1.インストール

Xmingは下記Webサイトが開発サイトとなっています。

http://sourceforge.net/projects/xming

Xming本体、およびXming-fonts(ローカルにフォントを揃える場合)をダウンロードし、インストールします。

2.接続設定ファイルの作成

インストール後、XLaunchを起動し接続のための設定を行います。

Select display settings

“One window”を選択します。“Display number”は複数ウィンドウを同時に開く場合以外は0のままで構いません。

Select how to start Xming

“Open session via XDMCP”を選択します。

Configure a remote XDMCP connection

“Connect to a host”を選択し、接続先のXホストを入力します。

Specify parameter settings

フォントサーバに接続したい場合は、“Remote font server (if any)”にフォントサーバのホスト名を指定します。

Configuration complete

“Save configuration”をクリックすると、設定ファイルに書き出せます。そのまま完了をクリックするとすぐに接続にいきますが、この後は設定ファイルのダブルクリックで接続が可能です。

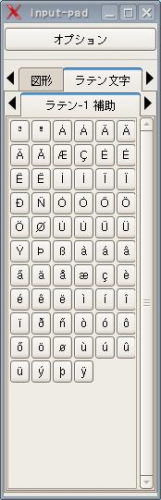

input-padを使った文字入力方法(Asianux Server 3)

[概 要]

本ドキュメントでは、Asianux Server 3 でinput-padを使った文字入力の方法を説明します。

[注意事項]

本ドキュメントは、各ソフトウェア開発元の情報およびマニュアル等を元にした参考情報です。

本ドキュメントの内容は、予告なしに変更される場合があります。

本ドキュメントは、限られた評価環境における検証結果をもとに作成しており、全ての環境での動作を保証するものではありません。

本ドキュメントの内容に基づき、導入、設定、運用を行なったことにより損害が生じた場合でも、弊社はその損害についての責任を負いません。あくまでお客様のご判断にてご使用ください。

・Asianux Server 3

・scim-input-pad-0.1.1-7.2AX

GUI画面右下の、システムトレイのキーボードアイコンを右クリックし、メニューから「入力パッド」を選択します。

![]()

あるいはコマンドラインからscrim-input-padを実行します。

$ scim-input-pad &

文字種をタブから選択し、入力したい文字をクリックします。

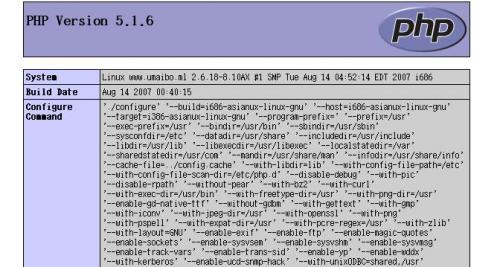

Oracle10g, PHP, Apacheの連携環境構築方法(Asianux Server 3)

[概 要]

本ドキュメントでは、Oracle,Apache,PHPを連携させるための最低限の設定例と、動作確認の方法をご紹介します。

[注意事項]

本ドキュメントは、各ソフトウェア開発元の情報およびマニュアル等を元にした参考情報です。

本ドキュメントの内容は、予告なしに変更される場合があります。

本ドキュメントは、限られた評価環境における検証結果をもとに作成しており、全ての環境での動作を保証するものではありません。

本ドキュメントの内容に基づき、導入、設定、運用を行なったことにより損害が生じた場合でも、弊社はその損害についての責任を負いません。あくまでお客様のご判断にてご使用ください。

本ドキュメントで使用しているソフトウェアのセキュリティ等の詳細な設定につきましては、マニュアル等をご参照ください。

[確認環境]

Asianux Server 3 for x86(32bit)

Oracle Database 10g Enterprise Edition Release 10.2.0.4.0

.Oracleのインストール及び、初期データベースが作成され、データベースが動作している環境が前提となります。

.動作の確認はOSをインストールした後、初期状態から行っています。

[設定方法]

1.Oracleのインストール

Oracle 10g Release 2 (10.2.0.1)のインストール、サンプルの初期データベースの作成を行います。

2.パッチの適用とOracleディレクトリにOtherユーザの実行権を設定

Oracle Database 10g Release 2 Patch Set 10.2.0.4 for Linux x86を適用後、

$ORACLE_HOME/install/changePerm.shを実行します。

詳細は下記Patch Set Notes をご参照下さい。

ファイル: Disk1/patch_note.htm

9.4 Running changePerm.sh Script on an Oracle Database Server Home

3.Oracleの動作確認

SQL*Plus等を使用し下記例の様に scott/tiger で接続出来ることを確認します。

例)

$ sqlplus scott/tiger@localhost:/orcl

SQL> select sal from emp;

SQL> select ename, sal from emp;

4.Apache + PHPの動作確認

下記ファイルを作成し、PHPの動作確認を行います。

ファイル: info.php

設置ディレクトリ:/var/www/html

<?php

phpinfo();

?>

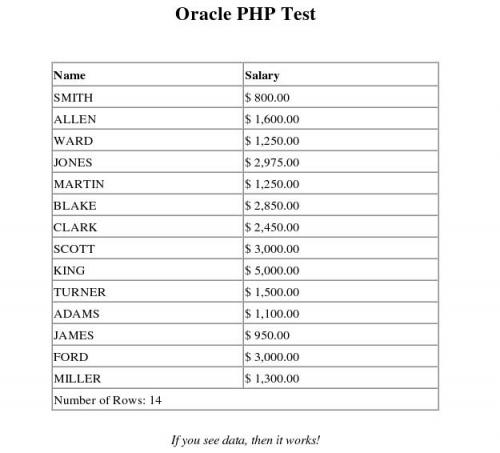

5.Oracleに接続するPHPスクリプトを作成

下記ファイルを作成します。スクリプトでは PDO(PHP Data Object)を利用してOracleに接続しています。

設置ディレクトリ: /var/www/html/

6.動作確認

ブラウザから下記URLにアクセスし登録した表が正常に見えることを確認します。

http://ホスト名/oracle.php

[参考URL]

ORANAVIを利用したOracle Database インストレーションガイド

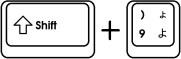

GRUB でイコール "=" を入力する方法

[概 要]

MIRACLE LINUX V3.0, V4.0 や Asianux Server 3 をインストールすると GRUB と呼ばれるブートローダーがインストールされます。

GRUB は起動時にLinux のカーネルパラメーターを追加・変更したり、複数のOSがインストールされている場合には起動するOSを選択するなどの操作が可能です。

通常GRUB のキーボード配列は英語配列となっているため日本語キーボード接続時には一部の記号がキーボードの刻印と食い違っています。

[注意事項]

本ドキュメントは、各ソフトウェア開発元の情報およびマニュアル等を元にした参考情報です。

本ドキュメントの内容は、予告なしに変更される場合があります。

本ドキュメントは、限られた評価環境における検証結果をもとに作成しており、全ての環境での動作を保証するものではありません。

本ドキュメントの内容に基づき、導入、設定、運用を行なったことにより損害が生じた場合でも、弊社はその損害についての責任を負いません。あくまでお客様のご判断にてご使用ください。

・MIRACLE LINUX V3.0 (Asianux 1.0)

・MIRACLE LINUX V4.0 (Asianux 2.0)

・Asianux Server 3

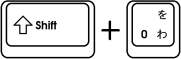

ハイフン "-” キーの右隣のキーを単独で打鍵します。

"Shift” キー押し下げておいて "9” キーを打鍵します。

"Shift” キー押し下げておいて "0” (ゼロ)キーを打鍵します。

106 / 109 日本語キーボードを英語配列の設定で使用すると記号の位置は以下のようになります。

D01NEを使用したインターネット接続方法(Asianux Server 3)

![]() 本ドキュメントの内容はサポートサービスの対象外です。

本ドキュメントの内容はサポートサービスの対象外です。

[概 要]

本ドキュメントでは、Asianux Server 3にてイー・モバイル株式会社(以下イー・モバイル社)のデータ通信カードD01NEを使用してインターネット接続する方法を説明します。

[注意事項]

本ドキュメントは、各ソフトウェア開発元の情報およびマニュアル等を元にした参考情報です。

本ドキュメントの内容は、予告なしに変更される場合があります。

本ドキュメントは、限られた評価環境における検証結果をもとに作成しており、全ての環境での動作を保証するものではありません。

本ドキュメントの内容に基づき、導入、設定、運用を行なったことにより損害が生じた場合でも、弊社はその損害についての責任を負いません。

また、本ドキュメントの内容に関するサポートのお問い合わせはお受けしておりません。あくまでお客様のご判断にてご使用ください。

[前提条件]

以下の環境を前提とします。

(1)PCカードスロットを持つPCにインストールされたAsianux Server 3環境(以下PC)

(2)上記PCのroot権限を持つこと

(3)イー・モバイル社と契約したSIMカードをセットアップしたデータ通信カードD01NE(以下D01NE)

[設定手順]

1.デバイスの挿入とdmesgの確認

(1)PCカードスロットにD01NEを挿入します。

(2)PCに認識されたことをdmesgで確認します。

注意:認識完了まで数分程度、時間がかかることがあります。

$ dmesg

(中略)

hub 5-0:1.0: USB hub found

hub 5-0:1.0: 1 port detected

ohci_hcd 0000:03:00.0: wakeup

usb 5-1: new full speed USB device using ohci_hcd and address 2

usb 5-1: configuration #1 chosen from 1 choice

cdc_acm 5-1:1.0: ttyACM0: USB ACM device

上記は、(内部的な)HUB5に接続された(/dev/)ttyACM0としてD01NEが認識されたことを意味しています。

(3)PCに認識されたことをlsコマンドで確認します。

$ ls -l /dev/ttyACM0

crw-rw---- 1 root uucp 166, 0 x月 x xx:xx /dev/ttyACM0

2.シンボリックリンクの作成

(1)suコマンド等でrootユーザ権限を取得します。

(例)

$ su -

パスワード:(rootユーザパスワード)

#

(2)/dev/ttyACM0から/dev/modemにシンボリックリンクを作成します。

# ln -s /dev/ttyACM0 /dev/modem

(3)作成されたシンボリックリンクを確認します。

# ls -l /dev/modem

lrwxrwxrwx 1 root root 12 x月 x xx:xx /dev/modem -> /dev/ttyACM0

(4)root権限の作業を終了します。

# exit

$

3.kpppの設定

(1)kpppを起動します。

$ /usr/sbin/kppp

(2)[新規接続先を作成]のウィンドウが起動した場合はキャンセルします。

(3)[新規デバイスを作成]のウィンドウまたは[デバイス]タブ-[新規]からデバイスを作成します。

デバイス名:(任意) (例)D01NE

デバイスタイプ:モデム

デバイス情報:/dev/modem

(4)[接続先一覧]タブ-[新規]-[対話的セットアップ]から接続先を作成します。

下記の情報を入力します。

[ダイアル]タブ:

接続名:(任意)(例)emobile

電話番号:*99***1#

デバイス:(3)で作成したデバイス名(例D01NE)

[DNS]タブ:

ドメイン名:(任意)(例):example.net

接続時に既存のDNSサーバを無効にする:チェック

その他の設定は必要があれば行ってください。

4.ダイアルアップ接続の開始

(1)イー・モバイルのサービス圏内であることをD01NEのアンテナ/電源ランプで確認します。

(2)kpppを起動します。

$ /usr/sbin/kppp

(3)3.で作成した接続先(例:emobile)を指定して[接続]します。

(4)アカウント情報の入力

ログインID:em

パスワード:em

(5)電話番号およびデバイスが正しいこと、圏内であることを確認して[接続]します。

(6)接続が完了するとデスクトップ右下にkpppのアイコンが格納されます。

5.ダイアルアップ接続の終了

(1)デスクトップ右下のkpppのアイコンを右クリックして[切断]してください。

(2)切断後、必要に応じてPCカードスロットからD01NEを取り外してください。

6.注意事項

(1)Asianux Server 3付属(SP無し)のkpppはモデムデバイスとして/dev/ttyACM0を検索しません。

また、任意のデバイスを指定することができませんので、ご注意ください。

(2)接続後、DNSの解決に時間がかかる場合は、[DNS]タブに記載した内容が、

接続後に/etc/resolv.confに正しく反映されているか確認してください。

[商標等]

[更新履歴]

・2008年 3月 10日 新規作成

SSHの公開鍵認証設定

[概 要]

OpenSSHでは複数のユーザ認証方式がサポートされており、デフォルトの状態では、「パスワード認証」が可能となっています。

本ドキュメントでは、それらのユーザ認証方式のうち、「公開鍵認証」の設定方法について説明します。

なお、本ドキュメントでは、sshサーバ、クライアントとも、Asianux Server 3を使用しています。

[注意事項]

本ドキュメントは、各ソフトウェア開発元の情報およびマニュアル等を元にした参考情報です。

本ドキュメントの内容は、予告なしに変更される場合があります。

本ドキュメントは、限られた評価環境における検証結果をもとに作成しており、全ての環境での動作を保証するものではありません。

本ドキュメントの内容に基づき、導入、設定、運用を行なったことにより損害が生じた場合でも、弊社はその損害についての責任を負いません。あくまでお客様のご判断にてご使用ください。

[公開鍵認証とは]

公開鍵認証とは、秘密鍵と公開鍵という鍵ペアを使用する認証方式です。公開鍵認証では、パスワードを入力しないため、パスワードがネットワーク上を流れることがありません。そのため、パスワードの盗難や推測などの攻撃を防ぐことができ、より安全な通信を実現します。

[確認環境]

本ドキュメントの評価環境は以下のとおりです。

sshサーバ

使用OS :Asianux Server 3

ホスト名:server.example.com

IPアドレス:10.1.1.100

関連パッケージバージョン:

openssh-4.3p2-16.1AX

openssh-server-4.3p2-16.1AX

openssl-0.9.8b-8.3

sshログインユーザ:userA

sshクライアント

使用OS : Asianux Server 3

ホスト名:client.example.com

IPアドレス : 10.1.1.200

関連パッケージバージョン:

openssh-4.3p2-16.1AX

openssh-clients-4.3p2-16.1AX

openssl-0.9.8b-8.3

公開鍵認証設定ユーザ:userA

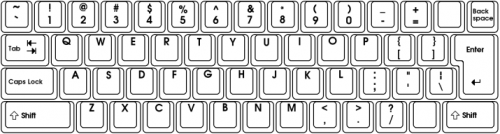

[公開鍵認証の流れ]

①アクセスするユーザ名をサーバへ送信

②クライアントに向けて、あらかじめ登録されたユーザの 公開鍵で暗号化したメッセージを送信

③ペアとなる秘密鍵でメッセージを復号化し、そのハッシュ値をサーバへ送信

④ハッシュ値を比較し、メッセージが正しく復号化されていれば、クライアントの秘密鍵所有が証明され、ログイン許可

※ユーザの秘密鍵は、それ自体が暗号化されており、秘密鍵を復号化するためにパスフレーズを使用します。

[設定方法]

■ クライアント側設定

※コマンドライン行頭の $ は、ユーザ(本ドキュメントではuserA)のコマンドプロンプトをあらわします。

1.ssh公開鍵と秘密鍵を作成します。(以下の例ではdsa方式の鍵ペアを作成しています。)

※本ドキュメントでは鍵ペアの保存ディレクトリはデフォルトのままで設定しています。

$ ssh-keygen -t dsa

Generating public/private dsa key pair.

Enter file in which to save the key (/home/userA/.ssh/id_dsa): ←そのままEnter

Created directory '/home/userA/.ssh'.

Enter passphrase (empty for no passphrase): ←秘密鍵用のパスフレーズを入力

Enter same passphrase again: ←再度パスフレーズを入力

Your identification has been saved in /home/userA/.ssh/id_dsa.

Your public key has been saved in /home/userA/.ssh/id_dsa.pub.

The key fingerprint is:

97:3a:59:0c:28:0d:6f:c9:6e:dd:9b:e8:42:cd:4b:6a userA@client.example.com

2.作成された鍵ペアは、ユーザのホームディレクトリ以下の .ssh ディレクトリに保存されます。

公開鍵(id_dsa.pub)と秘密鍵(id_dsa)が作成されたことを確認します。

$ ls ~/.ssh

id_dsa id_dsa.pub

3.sshサーバへ公開鍵(id_dsa.pub)をコピーします。

以下の例では、クライアント側でscpコマンドを使用し、sshサーバの/tmpディレクトリへコピーしています。

※sshサーバ側でsshサービスが起動している必要があります。sshサービスの起動方法は、「sshサーバ側設定」手順1をご参照ください。

$ scp ~/.ssh/id_dsa.pub server.example.com:/tmp

4.~/.sshディレクトリと、秘密鍵を保存したid_dsaファイルのパーミッションを、それぞれ700と600に設定します。

$ chmod 700 ~/.ssh

$ chmod 600 ~/.ssh/id_dsa

■ sshサーバ側設定

1.sshサービスが起動していない場合は起動します。

(先頭の#はrootユーザのコマンドプロンプトをあらわします)

# service sshd start

次回以降、OS起動時に自動でsshサービスを起動させる場合には、以下のコマンドを実行します。

# chkconfig sshd on

2.公開鍵認証を使用するユーザ(本ドキュメントではuserA)のホームディレクトリに.sshディレクトリが無い場合は作成します。(以下の作業はuserAで行います。)

$ mkdir ~/.ssh

3.ユーザの~/.sshディレクトリのパーミッションを700に変更します。

$ chmod 700 ~/.ssh

4.クライアントからコピーした公開鍵を、ユーザの~/.ssh/authorized_keysファイルへ追加します。

以下の例では、前述のクライアント側設定で、/tmpに保存した公開鍵(id_dsa.pub)を追加しています。(authorized_keysファイルが存在していない場合でも新規作成されます)

$ cat /tmp/id_dsa.pub >> ~/.ssh/authorized_keys

5.authorized_keysファイルのパーミッションを600に変更します。

$ chmod 600 ~/.ssh/authorized_keys

■ 接続確認

公開鍵認証の設定を行ったユーザで、sshコマンドを実行すると、秘密鍵のパスフレーズを要求されます。(公開鍵認証が使われている)

パスフレーズを入力し、ログインできることを確認します。

(以下の表示は、サーバに初めて接続する際の、サーバのホスト公開鍵登録時のメッセージを含んでいます。2回目以降の接続の際には、パスフレーズの入力行のみが表示されます。)

$ ssh userA@server.example.com

The authenticity of host 'server.example.com (10.1.1.100)' can't be established.

RSA key fingerprint is 71:8f:ab:81:75:61:e7:9c:44:79:d8:e3:28:dd:72:78.

Are you sure you want to continue connecting (yes/no)? yes ←yesを入力

Warning: Permanently added 'server.example.com,10.1.1.100' (RSA) to the list of known hosts.

Enter passphrase for key '/home/test/.ssh/id_dsa': ←パスフレーズを入力

[更新履歴]

・2008年 3月 5日 新規作成

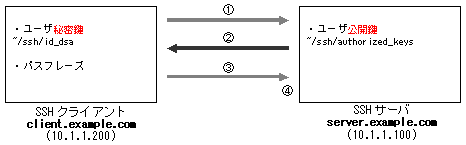

シリアルコンソールの設定(Linux minicom編)

[概 要]

なお、本ドキュメントでは、シリアルコンソール端末にはMIRACLE LINUX V4.0(x86版)をインストールしています。

[注意事項]

本ドキュメントは、各ソフトウェア開発元の情報およびマニュアル等を元にした参考情報です。

本ドキュメントの内容は、予告なしに変更される場合があります。

本ドキュメントは、限られた評価環境における検証結果をもとに作成しており、全ての環境での動作を保証するものではありません。

本ドキュメントの内容に基づき、導入、設定、運用を行なったことにより損害が生じた場合でも、弊社はその損害についての責任を負いません。あくまでお客様のご判断にてご使用ください。

カーネルパニック時にコンソールに出力されるメッセージは、サーバ上のログには残されません。シリアルコンソールの設定を行っている場合には、サーバのコンソールと同時にシリアルコンソール端末にもメッセージが送られるため、情報を採取できる可能性が高くなります。

・ ハングアップ時の情報採取

シリアルコンソールの設定を行っている場合には、サーバが何らかの障害でキーボード操作不可能となり、Shellのコマンド入力ができない状態になった場合でも、SysRqの機能を使用してシリアルコンソール端末に情報を採取できる可能性が高くなります。

(SysRq については[参考情報] に記載のドキュメント等をご参照ください。)

以下の設定は、サーバのコンソールに出力されたメッセージを、シリアルコンソールへ同時に出力するための設定です。/boot/grub/grub.confを編集します。

1.背景イメージの指定をコメントアウトします。

#splashimage=(hd0,0)/grub

2."kernel"行にカーネルパラメータを追加します。

DOS や WindowsにおけるCOM1、COM2を、Linuxでは ttyS0(シリアルポート1)、ttyS1(シリアルポート2)とあらわします。

また、以下の設定では通信速度を9600、パリティおよびデータビット数はデフォルト(パリティビット数 0、データビット数 8)に設定しています。必要に応じて変更してください。

[変更前]

kernel /vmlinuz-2.6.9-34.28AXsmp ro root=LABEL=/1

[変更後] (1行で記述しています)

kernel /vmlinuz-2.6.9-34.28AXsmp ro root=LABEL=/1 console=tty0 console=ttyS0,9600

以下の設定は、シリアルコンソール端末から、サーバへログイン出来るようにする為の設定です。

1./etc/inittab ファイルに以下の記述を追加します。

例)シリアルポートttyS0を使用し、通信速度の指定を9600とする

co:12345:respawn:/sbin/agetty ttyS0 9600

2./etc/securetty の編集

rootでのログインを可能にする為 /etc/securettyファイルに ttyS0 を追記します。

3.設定を反映させるため、サーバを再起動します。

初回起動時には、システム全体の設定ファイルである/etc/minirc.dflを作成します。

1.minicomをsetupオプションを付けて起動します。

# minicom -s

[configuratioin]画面が開きます。

[configuration]

Filenames and paths

File transfer protocols

Serial port setup

Modem and dialing

Screen and keyboard

Save setup as dfl

Save setup as..

Exit

2."Serial port setup"を選択して[Enter]キーを押します。

以下の表示は、minicom-2.00.0-19 のデフォルト値です。

A - Serial Device : /dev/ttyS1

B - Lockfile Location : /var/lock

C - Callin Program :

D - Callout Program :

E - Bps/Par/Bits : 38400 8N1

F - Hardware Flow Control : Yes

G - Software Flow Control : No

Change which setting?

3.項目の値を必要に応じて変更します。

"Change which setting?”の右にカーソルが点滅している状態で、項目左端のアルファベットを入力します。

本ドキュメントでは、"Serial Device”と"Bps/Par/Bits”のみを変更しています。

"Serial Device”変更

(1)"Change which setting?”に"A”を入力します。

(2)デバイス名にカーソルが移動し、入力可能な状態になります。適切なデバイス名を入力します。

"Bps/Par/Bits”変更

[サーバ側設定]で通信速度を9600に設定しているため、ここでは"Bps/Par/Bits”を9600に変更します。

(1)"Change which setting?”に"E”を入力します。

(2)[Comm Parameters]画面で"E”(9600)を入力します。

(3)[Enter]キーで[Comm Parameters]画面を終了します。

設定後の表示は以下のようになります。

A - Serial Device : /dev/ttyS0

B - Lockfile Location : /var/lock

C - Callin Program :

D - Callout Program :

E - Bps/Par/Bits : 9600 8N1

F - Hardware Flow Control : Yes

G - Software Flow Control : No

Change which setting?

4.[Enter]キーで[configuration]画面に戻り、"Save setup as dfl”を選択します。

設定ファイル/etc/minirc.dflが作成されました。

5."Exit”を選択して[configuration]画面を終了します。

[メッセージ出力テスト]

1.minicomを起動します。

# minicom

minicomが起動すると、シリアルコンソール画面上にログインプロンプトが表示されます。

2.シリアルコンソールで接続した場合は、minicomで[Ctrl]+Aキーを押してからFキーを押すことで、サーバ側でSysRqキー([Alt]+Printscreenキー)を押す場合と同じ動作をさせることができます。

以下の操作方法では、この機能を利用して、minicomの画面上にカーネルのメッセージを出力させています。

(操作方法)

[Ctrl]+Aキーを押してから、Fキーを押します。画面中央に「Sending Break」と表示されますので、その後Enterキーを押します。シリアルコンソール端末のminicomの画面上に、以下のようなSysRqのHELP が出力されることを確認してください。

SysRq : HELP : loglevel0-8 reBoot Crash tErm kIll saK showMem powerOff showPc unRaw Sync showTasks Unmount shoWcpus

ここではHELPの出力を行いましたが、他のSysRqのコマンドキーについては、[参考情報] 等をご確認ください。

[メッセージ保存設定]

シリアルコンソール端末のminicomの画面上に出力されるメッセージをキャプチャするための設定を行います。シリアルコンソール端末側でminicomが起動している状態で、以下の設定を行います。

[Ctrl]+Aキーを押してから、Lキーを押します。

以下のように、キャプチャデータの保存先を入力する画面が表示されます。

デフォルトでは、カレントディレクトリにminicom.capというファイルが作成されます。

必要に応じて任意のファイル名(パス)を指定し、ログを保存します。

Capture to which file?

>minicom.cap

[参考URL]

JF: Remote Serial Console HOWTO

JF: Linux Kernel 2.2 Documentation: sysrq.txt

[更新履歴]

・2008年 3月 3日 新規作成

MySQL, PHP, Apacheの連携環境構築方法

[概 要]

本ドキュメントでは、Mysql,PHP,Apache を連携させるための最低限の設定例と、動作確認の方法をご紹介します。

[注意事項]

本ドキュメントは、各ソフトウェア開発元の情報およびマニュアル等を元にした参考情報です。

本ドキュメントの内容は、予告なしに変更される場合があります。

本ドキュメントは、限られた評価環境における検証結果をもとに作成しており、全ての環境での動作を保証するものではありません。

本ドキュメントの内容に基づき、導入、設定、運用を行なったことにより損害が生じた場合でも、弊社はその損害についての責任を負いません。あくまでお客様のご判断にてご使用ください。

また、本ドキュメントで使用しているソフトウェアのセキュリティ等、詳細な設定についてはマニュアル等でご確認ください。

[確認環境]

Asianux Server 3 for x86(32bit)

Asianux Server 3 for x86-64(64bit)

.動作の確認はOSのすぺてのパッケージをインストールした後、初期状態から行っています。

[設定方法]

■関連サービスの起動

.関連のサービスを起動します。

# service mysqld start

# service httpd start

※OS起動時にサービスを自動で起動するように設定するには下記を行います。

# chkconfig mysqld on

# chkconfig httpd on

■MySQLの動作確認

1.root権限でMySQLにログインします。

# mysql -u root -p test

Enter password: <--- 空欄のままEnterします。

Welcome to the MySQL monitor. Commands end with ; or \g.

Your MySQL connection id is 9 to server version: 5.0.22

2.下記のようにtestデータベースが確認できることを確認します。

mysql> show databases;

+--------------------+

| Database |

+--------------------+

| information_schema |

| mysql |

| test |

+--------------------+

3 rows in set (0.03 sec)

mysql> show tables from test;

Empty set (0.00 sec)

mysql > exit

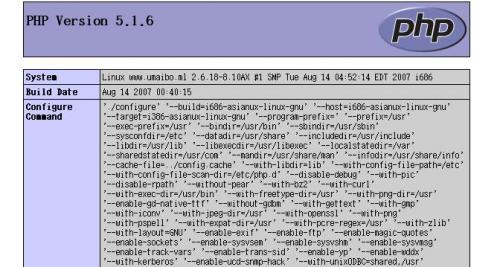

■Apache + PHPの動作確認

1.下記内容のファイル info.php を作成します。

<?php phpinfo() ?>

2.作成したファイルを下記ディレクトリに置きます。

/var/www/html/info.php

3.ブラウザから下記URLにアクセスし、PHPの設定オプションが

表示されることを確認します。

http://ホスト名/info.php

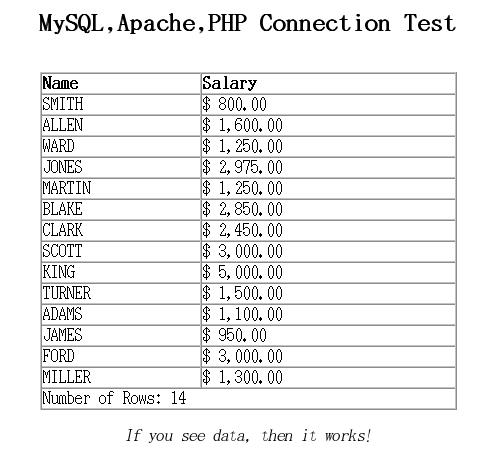

■表の作成

1.下記サンプルファイルを使用し、testデータベースにサンプルのEMP表を登録します。

# mysql -u root -p test < ./emp.sql

Enter password: <--- 空欄のままEnterします。

※サンプルファイルは解凍してご使用下さい。

2.作成した表を確認します。

# mysql -u root -p test

Enter password: <--- 空欄のままEnterします。

Welcome to the MySQL monitor. Commands end with ; or \g.

Your MySQL connection id is 9 to server version: 5.0.22

mysql> use test;

mysql> select * from EMP;

+-------+--------+-----------+------+---------+---------+--------+

| EMPNO | ENAME | JOB | MGR | SAL | COMM | DEPTNO |

+-------+--------+-----------+------+---------+---------+--------+

| 7369 | SMITH | CLERK | 7902 | 800.00 | NULL | 20 |

| 7499 | ALLEN | SALESMAN | 7698 | 1600.00 | 300.00 | 30 |

...

14 rows in set (0.00 sec)

mysql> quit

Bye

■MySQLに接続するphpスクリプトファイルを作成します。

スクリプトでは PDO(PHP Data Object)を利用してMySQL接続しています。

※サンプルファイルは解凍してご使用下さい。

設置ディレクトリ: /var/www/html/mysql_pdo.php

[動作確認]

.ブラウザから下記URLにアクセスし登録した表が正常に見えることを確認します。

http://ホスト名/mysql_pdo.php

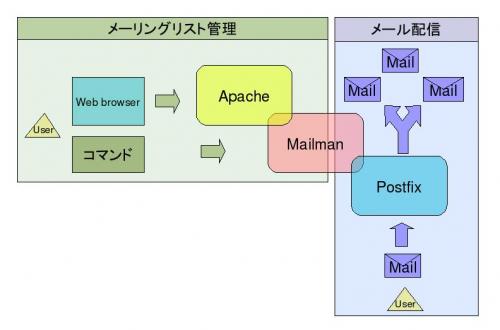

MailmanとPostfixを使用したメーリングリストサーバ構築手順

[概 要]

Mailmanとpostfixを使用したメーリングリストサーバについて、動作確認が行える必要最低限の設定例をご紹介します。

メーリングリストは、PostfixがMailmanのaliasファイルを読み込むことにより実現されます。

Mailmanを使用すると、ユーザはコマンド、Web browserを使用してメーリングリストを管理できます。

[注意事項]

本ドキュメントは、各ソフトウェア開発元の情報およびマニュアル等を元にした参考情報です。

本ドキュメントの内容は、予告なしに変更される場合があります。

本ドキュメントは、限られた評価環境における検証結果をもとに作成しており、全ての環境での動作を保証するものではありません。

本ドキュメントの内容に基づき、導入、設定、運用を行なったことにより損害が生じた場合でも、弊社はその損害についての責任を負いません。あくまでお客様のご判断にてご使用ください。

本ドキュメントで使用しているソフトウェアのセキュリティ等の詳細な設定につきましては、マニュアル等をご参照ください。

[確認環境]

Asianux Server 3 for x86(32bit)

Asianux Server 3 for x86-64(64bit)

MIRACLE LINUX V4.0 SP2 - Asianux Inside

MIRACLE LINUX V4.0 SP2 - Asianux Inside for x86-64

※DNSによるサーバの名前解決が行える環境が前提となります。

※動作の確認はOSのすぺてのパッケージをインストールした後、初期状態から行っています。

[設定方法]

■postfixの設定

下記例の様に postfix の設定ファイルを編集します。

例) ホスト名: miraclelinux ドメイン名: example.com ネットワーク:192.168.0.0/24 の場合

設定ファイル: /etc/postfix/main.cf

<変更>

myhostname = miraclelinux.example.com

mydomain = example.com

mynetworks = 192.168.0.0/24, 127.0.0.0/8

inet_interfaces = all

myorigin=$myhostname

recipient_delimiter = +

unknown_local_recipient_reject_code = 550

alias_maps = hash:/etc/aliases, hash:/etc/mailman/aliases

alias_database = hash:/etc/aliases, hash:/etc/mailman/aliases

<追加>

owner_request_special = no

default_database_type = hash

■Mailmanの設定

1.下記例の様に Mailman の設定ファイルを編集します。

例) デフォルトの言語を日本語とする場合

設定ファイル: /usr/lib/mailman/Mailman/mm_cfg.py

<追加>

MTA = 'Postfix'

DEFAULT_SERVER_LANGUAGE = 'ja'

2.Mailman 用 alias ファイルを作成します。

#/usr/lib/mailman/bin/genaliases

3.作成した alias ファイルのオーナー、パーミションを適切にします。

<確認する場合>

# /usr/lib/mailman/bin/check_perms

<適切に変更する場合>

※実行結果がno problemになるまで繰り返します。

# /usr/lib/mailman/bin/check_perms -f

※変更後は下記のオーナー、パーミッションとなります。

# ls -la /etc/mailman/

...

-rw-rw---- 1 root mailman 355 Feb 19 00:36 aliases

-rw-rw---- 1 mailman mailman 12288 Feb 19 00:36 aliases.db

4.管理者のパスワードを設定します。

# /usr/lib/mailman/bin/mmsitepass

5.管理用メーリングリストを作成します。

# /usr/lib/mailman/bin/newlist mailman

■Apacheの設定

下記の設定ファイルを使用します。設定の変更は特に必要ありません。

/etc/httpd/conf.d/mailman.conf

■動作確認

1.関連のサービスを起動します。

#service postfix start

#service httpd start

#service mailman start

※OS起動時に自動で起動させる場合は下記を実行します。

# chkconfig postfix on

# chkconfig httpd on

# chkconfig mailman on

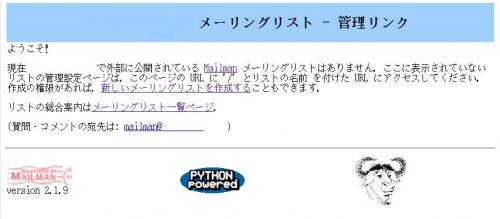

2.ウェブブラウザで下記URLにアクセスします。

※下記例の様に必ずFQDN でアクセスします。

例)

URL: http://miralelinux.example.com/mailman/listinfo

3.Mailmanの管理画面よりメーリングリストを作成します。

「新しいメーリングリストを作成する」 から、メーリングリストを作成し動作を確認します。

[参考URL]

http://mailman.sourceforge.net/

[更新履歴]

・2008年 3月 5日 新規作成

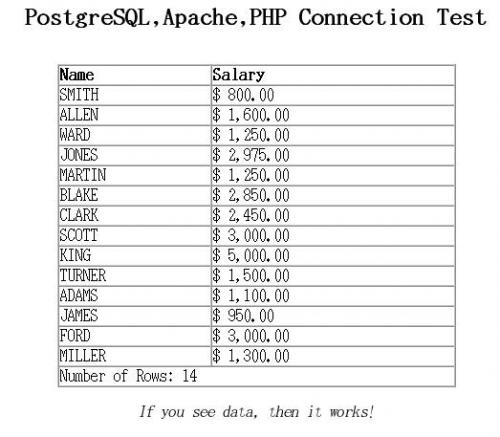

PostgreSQL, PHP, Apacheの連携環境構築方法

[概 要]

[注意事項]

本ドキュメントは、各ソフトウェア開発元の情報およびマニュアル等を元にした参考情報です。

本ドキュメントの内容は、予告なしに変更される場合があります。

本ドキュメントは、限られた評価環境における検証結果をもとに作成しており、全ての環境での動作を保証するものではありません。

本ドキュメントの内容に基づき、導入、設定、運用を行なったことにより損害が生じた場合でも、弊社はその損害についての責任を負いません。あくまでお客様のご判断にてご使用ください。

本ドキュメントで使用しているソフトウェアのセキュリティ等、詳細な設定についてはマニュアル等でご確認ください。

[確認環境]

Asianux Server 3 for x86(32bit)

Asianux Server 3 for x86-64(64bit)

1.PostgreSQLの初期化

# su - postgres

$ rm -rf /var/lib/pgsql/data/

$ initdb -E UTF-8 --no-local

$ exit

2.サービスの起動

# service postgresql start

※OS起動時にサービスを自動で起動するように設定するには下記を行います。

# chkconfig postgresql on

3.テスト用のデータベース作成

.テスト用データベースsampleを作成します。

#su – postgres

$createdb sample

CREATE DATABASE

.作成したデータベースを確認します。

$ psql -l

データベース一覧

名前 | 所有者 | エンコーディング

-----------+----------+------------------

postgres | postgres | UTF8

sample | postgres | UTF8

template0 | postgres | UTF8

template1 | postgres | UTF8

(4 行)

※サンプルファイルは解凍してご使用下さい。

$ psql -f sample.sql -U postgres sample

$ psql sample

sample-# \d

リレーションの一覧

スキーマ | 名前 | 型 | 所有者

----------+------+----------+----------

public | emp | テーブル | postgres

sample=# select * from emp;

empno | ename | job | mgr | sal | comm | deptno

----------+--------+-----------+------+------+------+--------

7369 | SMITH | CLERK | 7902 | 800 | | 20

7499 | ALLEN | SALESMAN | 7698 | 1600 | 300 | 30

...

sample=# \q

# service httpd start

※OS起動時にサービスを自動で起動するように設定するには下記を行います。

# chkconfig httpd on

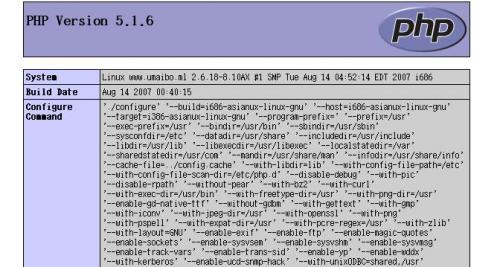

2.下記内容のファイル info.php を作成します。

<?php phpinfo() ?>

/var/www/html/info.php

http://ホスト名/info.php

[動作確認]

1.PostgreSQLに接続する為、下記リンクのphpスクリプトファイルを作成します。

スクリプトでは PDO(PHP Data Object)を利用してPostgreSQL接続しています。

※サンプルファイルは解凍してご使用下さい。

設置ディレクトリ:/var/www/html

2.ブラウザから下記URLにアクセスし登録した表が正常に見えることを確認します。

http://ホスト名/pgsql.php

[更新履歴]

・2008年 3月 5日 新規作成

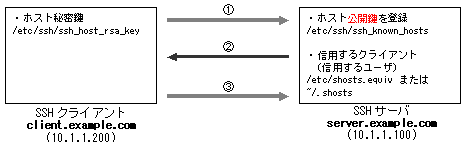

SSHのホストベース認証設定

[概 要]

(本ドキュメントでは、sshサーバ、クライアントとも、Asianux Server 3を使用しています。)

[注意事項]

本ドキュメントは、各ソフトウェア開発元の情報およびマニュアル等を元にした参考情報です。

本ドキュメントの内容は、予告なしに変更される場合があります。

本ドキュメントは、限られた評価環境における検証結果をもとに作成しており、全ての環境での動作を保証するものではありません。

本ドキュメントの内容に基づき、導入、設定、運用を行なったことにより損害が生じた場合でも、弊社はその損害についての責任を負いません。あくまでお客様のご判断にてご使用ください。

使用OS :Asianux Server 3

ホスト名:server.example.com

IPアドレス:10.1.1.100

関連パッケージバージョン:

openssh-4.3p2-16.1AX

openssh-server-4.3p2-16.1AX

openssl-0.9.8b-8.3

使用OS : Asianux Server 3

ホスト名:client.example.com

IPアドレス : 10.1.1.200

関連パッケージバージョン:

openssh-4.3p2-16.1AX

openssh-clients-4.3p2-16.1AX

openssl-0.9.8b-8.3

■ サーバ側設定

1.sshサービスが起動していない場合は起動します。

(先頭の#はrootユーザのコマンドプロンプトをあらわします)

# service sshd start

次回以降、OS起動時に自動でsshサービスを起動させる場合には、以下のコマンドを実行します。

# chkconfig sshd on

2.クライアントのホスト公開鍵を、sshサーバの/etc/ssh/ssh_known_hostsファイルに登録します。

(1)sshサーバに、クライアントのホスト公開鍵をコピーしておきます。

以下の例では、クライアント側でscpコマンドを使用し、sshサーバの/tmpディレクトリへコピーしています。

# scp /etc/ssh/ssh_host_rsa_key.pub 10.1.1.77:/tmp/

(補足1)

手順(1)の前に、クライアントの/etc/sshディレクトリに秘密鍵・公開鍵ペアが存在しない場合は、クライアント上で鍵ペアを生成します。(鍵ペアが既に存在する場合は不要です。)

以下の例ではRSA方式の鍵ペアを生成しています。コマンドはクライアント上で実行してください。

# ssh-keygen -t rsa -f /etc/ssh/ssh_host_rsa_key -C '' -N ''

(2)コピーしたホスト公開鍵を/etc/ssh/ssh_known_hostsファイルに登録します。

※クライアントホスト名の後ろには半角スペースが1つ入ります。

# ( echo -n 'クライアントのホスト名 ' ; cat /tmp/ssh_host_rsa_key.pub ) >> /etc/ssh/ssh_known_hosts

例)クライアントのホスト名 client.example.comの場合

# ( echo -n 'client.example.com ' ; cat /tmp/ssh_host_rsa_key.pub ) >> /etc/ssh/ssh_known_hosts

(3)サーバの/etc/ssh/ssh_known_hostsファイルに、クライアントのホスト公開鍵が書き込まれていることを確認します。

# cat ssh_known_hosts

client.example.com ssh-rsa AAAAB3NzaC1yc2EAAAABIwAAAQEAsXDC…略

....略

(補足2)

手順(1)~(2)のかわりに、ssh-keyscanコマンドを使用して、直接ホストの公開鍵を収集することも可能です。ssh-keyscanは、sshクライアントがSecure Shell デーモン(sshd)が稼動するホストの公開鍵を収集するためのコマンドであり、openssh-clientパッケージに含まれています。

本ドキュメントの環境の場合は、クライアント側(10.1.1.200)でsshdを起動し、sshサーバ側(10.1.1.100)で下記のコマンドを実行することで、sshサーバにクライアントのホスト公開鍵を登録することができます。

# ssh-keyscan -t rsa client.example.com >> /etc/ssh/ssh_known_hosts

2./etc/ssh/shosts.equivファイルを作成します。

shosts.equivファイルには、ホストベース認証を許可するホスト名とユーザを記述します。

DNSを使用している場合、このファイルにはIPアドレスではなくホスト名を記述します。

ホスト名 ユーザ名

例1)client.example.com の(rootを除く)すべてのユーザにホストベース認証を許可する。

client.example.com

例2)client.example.com の user1ユーザにホストベース認証を許可する。

client.example.com user1

3./etc/ssh/sshd_configを編集します。

ホストベース認証を使用するためには"HostbasedAuthentication”をyesにしてください。

なお、以下は最低限必要な設定です。必要に応じで他の設定を変更してください。

sshd_configの設定項目については、オンラインマニュアル(man sshd_config)をご参照ください。

HostbasedAuthentication yes

4.sshサーバを再起動します。

# service sshd restart

■ クライアント側設定

/etc/ssh/ssh_configを編集します。

"EnableSSHKeysign”はホストベース認証で使用する ssh の補助プログラムです。

なお、以下は最低限必要な設定です。必要に応じで他の設定を変更してください。

ssh_configの設定項目については、オンラインマニュアル(man ssh_config)をご参照ください。

EnableSSHKeysign yes

HostbasedAuthentication yes

■ 接続確認

サーバ上のshosts.equivファイルに登録したユーザで、sshコマンドを実行し、パスワード無しでログインできることを確認します。

$ ssh server.example.com

クライアント側とサーバ側でユーザ名が異なる場合や、rootユーザで接続したい場合、サーバ側のユーザのホームディレクトリに、.shosts ファイルを作成します。

■ サーバ側設定

1.[設定方法-1]と同様に1.クライアントのホスト公開鍵を、sshサーバに登録してください。

2.ログインを許可するユーザのホームディレクトリに、.shostsファイルを作成します。

以下の例では、クライアント側のuserAから、sshサーバ側のuserBとしてログインするために、userBのホームディレクトリの .shostsファイルに、userAを記述しています。

client.example.com userA

3.~/.shosts のパーミッションを変更します。

$ chmod 600 ~/.shosts

4./etc/ssh/sshd_configを編集します。

~/.shostsファイルを使用する場合は、"IgnoreRhosts”を"no”に設定します。

PermitRootLogin yes ←rootによるログインを許可する場合にはyesにします。

HostbasedAuthentication yes

IgnoreRhosts no

5.sshサーバを再起動します。

# service sshd restart

■ クライアント側

/etc/ssh/ssh_configを編集します。最低限必要な設定は[設定方法-1]と同じです。

EnableSSHKeysign yes

HostbasedAuthentication yes

■ 接続確認

sshサーバ上のユーザの~/.shostsファイルに登録したユーザで、sshコマンドを実行し、パスワード無しでログインできることを確認します。

以下の例では、クライアントのuserAユーザで、sshサーバ(server.example.com)にuserBとしてログインしています。

$ ssh userB@server.example.com

magic SysRq keyについて

[概 要]

本ドキュメントでは、magic SysRq key(Magic System Request Key)の設定および使用方法について説明します。

[注意事項]

本ドキュメントは、各ソフトウェア開発元の情報およびマニュアル等を元にした参考情報です。

本ドキュメントの内容は、予告なしに変更される場合があります。

本ドキュメントは、限られた評価環境における検証結果をもとに作成しており、全ての環境での動作を保証するものではありません。

本ドキュメントの内容に基づき、導入、設定、運用を行なったことにより損害が生じた場合でも、弊社はその損害についての責任を負いません。あくまでお客様のご判断にてご使用ください。

[SysRq]キーは通常のキーボードでは、[Alt]+[Print Screen]の組み合わせが該当します。

magic SysRq keyの設定を有効にする手順を示します。以下の手順はAsianux Server 3で確認を行っています。

1./etc/sysctl.confファイルの、"kernel.sysrq" の値を1 に設定します。

[変更前]

kernel.sysrq = 0

[変更後]

kernel.sysrq = 1

# sysctl -p

SysRqの機能を使うには、コンソールから [SysRq]+[コマンドキー]を押します。

[SysRq]キーは通常のキーボードでは、[Alt]+[Print Screen]が該当します。

SysRq : HELP : loglevel0-8 reBoot Crash tErm kIll saK showMem powerOff showPc unRaw Sync showTasks Unmount shoWcpus

| キーの種類 | SysRqヘルプ表示 | 動作内容 |

|---|---|---|

| 0-9 | loglevel0-8 | ログレベル操作 (/proc/sys/kernel/printk と同じ) |

| b | reBoot | システムリブート |

| c | Crash | カーネルパニックを発生させる |

| e | tErm | init以外の全プロセスにSIGTERMシグナル送信 |

| i | kIll | init以外の全プロセスにSIGTERMシグナル送信 |

| k | saK | 仮想端末上の全プロセスにSAK(Secure Attention Key)を実行 |

| m | showMem | メモリ情報表示 |

| p | showPc | カレントプロセスの情報(バックトレース)表示 |

| r | unRaw | キーボードrawモードをXLATEに設定 |

| s | Sync | マウントされている全ファイルシステムのsync |

| t | showTasks | 全プロセスの情報(バックトレース)表示 |

| u | Unmount | readonlyで全ファイルシステムの再マウント |

| w | shoWcpus | 全CPUのコールトレース情報表示 |

また、コマンドキー [m]、[p]、[t]、[w]は、障害の解析情報に使用することができます。

magic SysRq keyの詳細については、以下のドキュメントをご参照ください。

・2008年 3月 3日 新規作成

netconsoleによる障害時の情報採取について

[概 要]

なお、本ドキュメントは、Asianux Server 3 x86版(kernel-2.6.18-8.10AX)を前提としています。

Asianux Server 3 SP1以降では一部設定方法が異なります。詳細は本文中に記載しています。

kernel.panic_on_oops = 1

設定値が 0 の場合はそのまま処理を継続しようとし、1 の場合はカーネルパニックを発生させます。

Asianux Server 3 ではデフォルトで 1 が設定されています。

kernel.panic = 10

Asianux Server 3 ではデフォルトで 10 が設定されています。

netconsoleモジュールは、printk メッセージ(コンソールに出力されるメッセージ)をUDP経由でリモートマシンへ記録します。

使用OS:Asianux Server 3 (x86版)

IPアドレス: 10.1.1.100

使用OS:Asianux Server 3 (x86版)

IPアドレス: 10.1.1.200

■ 送信側設定

1.netconsoleモジュールをロードします。

netconsole は下記のフォーマットで文字列設定パラメータ "netconsole" を扱います。

netconsole=[src-port]@[src-ip]/[<dev>],[tgt-port]@<tgt-ip>/[tgt-macaddr]

src-port…送信元ポート番号

src-ip…送信元IPアドレス

dev…ネットワークデバイス

tgt-port…受信側ポート番号

tgt-ip…受信側IPアドレス

tgt-macaddr…受信側MACアドレス

※以下の設定では、ログ受信側リモートマシンのsyslogへ送信します。ポート番号はUDP 514(syslog)を指定します。

# modprobe netconsole netconsole=6665@10.1.1.100/eth0,514@10.1.0.200/00:0C:29:45:EB:FA

2.netconsoleモジュールがロードされたことを確認します。

# lsmod | grep netconsole

送信元の/var/log/messagesには以下のようなメッセージが表示されます。

Feb 13 17:39:36 hostname kernel: netconsole: local port 6665

Feb 13 17:39:36 hostname kernel: netconsole: local IP 10.1.1.100

Feb 13 17:39:36 hostname kernel: netconsole: interface eth0

Feb 13 17:39:36 hostname kernel: netconsole: remote port 514

Feb 13 17:39:36 hostname kernel: netconsole: remote IP 10.1.0.200

Feb 13 17:39:36 hostname kernel: netconsole: remote ethernet address 00:0c:29:45:eb:fa

Feb 13 17:39:36 hostname kernel: netconsole: network logging started

(補足)netconsoleモジュールはOS起動時に自動でロードされません。OS起動時にnetconsoleをロードさせたい場合には、/etc/sysconfig/network-scripts/ifcfg-ethXファイルまたは/etc/rc.localファイルに手順1のコマンドを記述しておきます。

Asianux Server 3 SP1以降の場合は/etc/sysconfig/netconsoleにパラメータの記述をします。

LOCALPORT=6555

DEV=eth0

SYSLOGADDR=10.1.0.200

SYSLOGPORT=514

SYSLOGMACADDR=00:0C:29:45:EB:FA

Asianux Server 3 SP1以降においてnetconsoleをOS起動時に自動でロードさせたい場合は、chkconfigコマンドでnetconsoleサービスを有効にします。

# chkconfig netconsole on

# chkconfig --list netconsole

netconsole 0:off 1:off 2:on 3:on 4:on 5:on 6:off

■ 受信側設定

1.受信側のsyslogが、リモートマシンのログを受信できるように、/etc/sysconfig/syslogファイルの"SYSLOGD_OPTIONS"に、"-r”オプションを追加します。

[変更前]

SYSLOGD_OPTIONS="-m 0"

[変更後]

SYSLOGD_OPTIONS="-m 0 -r"

2.変更を保存後、syslogdを再起動します。

# service syslog restart

■ 出力テスト

送信側コンソール画面に出力されたカーネルメッセージが、受信側のsyslogへ転送されるか確認します。

本ドキュメントではSysRq keyを使用して、コンソール画面にカーネルメッセージを出力します。

1.送信側マシン上で、SysRq keyを有効にするために、/etc/sysctl.confを以下のように変更します。

[変更前]

kernel.sysrq = 0

[変更後]

kernel.sysrq = 1

設定を有効にするために、以下のコマンドを実行します。

# sysctl -p

2.以下のコマンドを実行し、コンソール画面にカーネルメッセージを出力します。

# echo h > /proc/sysrq-trigger

3.ログ受信用リモートマシンの/var/log/messagesに、以下のようなメッセージが出力されたことを確認します。(hostnameには送信元サーバのホスト名が表示されます)

Feb 13 17:39:36 hostname SysRq :

Feb 13 17:39:36 hostname HELP :

Feb 13 17:39:36 hostname loglevel0-8

Feb 13 17:39:36 hostname reBoot

...略

Feb 13 17:39:36 hostname Unmount

Feb 13 17:39:36 hostname shoWcpus

[注意事項]

本ドキュメントは、各ソフトウェア開発元の情報およびマニュアル等を元にした参考情報です。

本ドキュメントの内容は、予告なしに変更される場合があります。

本ドキュメントは、限られた評価環境における検証結果をもとに作成しており、全ての環境での動作を保証するものではありません。

本ドキュメントの内容に基づき、導入、設定、運用を行なったことにより損害が生じた場合でも、弊社はその損害についての責任を負いません。あくまでお客様のご判断にてご使用ください。

・2011年 1月 7日 SP1以降の設定方法を追記

・2008年 3月 3日 新規作成

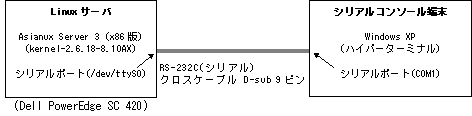

シリアルコンソールの設定(Windows ハイパーターミナル編)

[概 要]

なお、本ドキュメントでは、シリアルコンソール端末にはWindows XPをインストールしています。

[注意事項]

本ドキュメントは、各ソフトウェア開発元の情報およびマニュアル等を元にした参考情報です。

本ドキュメントの内容は、予告なしに変更される場合があります。

本ドキュメントは、限られた評価環境における検証結果をもとに作成しており、全ての環境での動作を保証するものではありません。

本ドキュメントの内容に基づき、導入、設定、運用を行なったことにより損害が生じた場合でも、弊社はその損害についての責任を負いません。あくまでお客様のご判断にてご使用ください。

カーネルパニック時にコンソールに出力されるメッセージは、サーバ上のログには残されません。シリアルコンソールの設定を行っている場合には、サーバのコンソールと同時にシリアルコンソール端末にもメッセージが送られるため、情報を採取できる可能性が高くなります。

・ ハングアップ時の情報採取

シリアルコンソールの設定を行っている場合には、サーバが何らかの障害でキーボード操作不可能となり、Shellのコマンド入力ができない状態になった場合でも、SysRqの機能を使用してシリアルコンソール端末に情報を採取できる可能性が高くなります。

(SysRq については[参考情報] に記載のドキュメント等をご参照ください。)

RS-232C (シリアル)クロスケーブルピンを用意し、双方のシリアルポートを直接つないでおきます。

以下の設定は、サーバのコンソールに出力されたメッセージを、シリアルコンソールへ同時に出力するための設定です。/boot/grub/grub.confを編集します。

1.背景イメージの指定をコメントアウトします。

#splashimage=(hd0,0)/grub

2."kernel"行にカーネルパラメータを追加します。

DOS や WindowsにおけるCOM1、COM2を、Linuxでは ttyS0(シリアルポート1)、ttyS1(シリアルポート2)とあらわします。

また、以下の設定では通信速度を9600、パリティおよびデータビット数はデフォルト(パリティビット数 0、データビット数 8)に設定しています。必要に応じて変更してください。

[変更前]

kernel /vmlinuz-2.6.9-34.28AXsmp ro root=LABEL=/1

[変更後]

kernel /vmlinuz-2.6.9-34.28AXsmp ro root=LABEL=/1 console=tty0 console=ttyS0,9600

以下の設定は、シリアルコンソール端末から、サーバへログイン出来るようにする為の設定です。

1./etc/inittab ファイルに以下の記述を追加します。

例)シリアルポートttyS0を使用し、通信速度の指定を9600とする

co:12345:respawn:/sbin/agetty ttyS0 9600

2./etc/securetty の編集

rootでのログインを可能にする為 /etc/securettyファイルに ttyS0 を追記します。

3.設定を反映させるため、サーバを再起動します。

(1)ハイパーターミナルを起動し、「接続の設定」画面で新しい接続名を入力します。

(2)次の画面では、「接続方法」に"COM1"を選択します。

(使用しているシリアルポートにあわせ適宜設定してください)

(3)「COM1のプロパティ」画面で、「ビット/秒」にサーバ側の設定と同じ値を選択します。

本ドキュメントでは9600を選択し、他の部分は特に変更しません。

ハイパーターミナルのメニュー「転送」から「テキストのキャプチャ」を選択し、ログを保存するファイルを指定してください。

カーネルのメッセージ出力テストのため、SysRq keyを使用してテストします。

SysRq : HELP : loglevel0-8 reBoot Crash tErm kIll saK showMem powerOff showPc unRaw Sync showTasks Unmount shoWcpus

[参考URL]

JF: Remote Serial Console HOWTO

JF: Linux Kernel 2.2 Documentation: sysrq.txt